Con l'accelerazione del volume e della complessità degli attacchi informatici, i Security Operations Center (SOC) sono diventati il fulcro per riunire le persone, i processi e le tecnologie necessarie per difendere e rispondere agli attacchi contro un'organizzazione.

Tuttavia, la maggior parte dei responsabili IT e aziendali non conosce il proprio livello di rischio reale. Non hanno visibilità sull'intera gamma di potenziali vulnerabilità che potrebbero essere sfruttate, né tantomeno sui mezzi per risolverle.

Ma le organizzazioni possono tenersi al passo con le minacce moderne utilizzando un SOC gestito. Un SOC efficace migliora la capacità di rilevamento e risposta agli incidenti di un'organizzazione, accelerando e migliorando la sua postura di sicurezza.

Il nostro approccio unico di SOC gestito

La conoscenza dei rischi del cliente, del suo ambiente tecnico e della sua organizzazione è essenziale affinché il SOC possa svolgere tutte le sue attività. Effettuiamo una valutazione iniziale del suo ambiente per comprendere la sua organizzazione, il suo contesto tecnico, la sua attività e i rischi associati.

Questa conoscenza ci permette di dare priorità alla copertura dei rischi insieme a lei e di controllare il “Time-To-Detect” delle minacce più gravi per la sua organizzazione.

“Un approccio equilibrato tra la tecnologia più recente e l'aggiunta di “scenari” ci permette di ottimizzare la tempistica degli incidenti, migliorando le capacità di rilevamento e di riparazione. Per questo motivo, nell'ambito della nostra attività e del nostro dovere di consulenza, ci sforziamo di rimanere molto pragmatici sull'efficienza di bilancio (CAPEX/OPEX) inerente alla copertura dei suoi rischi”. - Avinash Shet, Analista Senior SOC

L'efficienza è massimizzata dalla stretta vicinanza tra il cliente e Nomios. Il cliente ha accesso diretto ai nostri analisti, che lavoreranno fianco a fianco con i team operativi di sicurezza e di produzione del cliente, di cui Nomios è una vera e propria estensione.

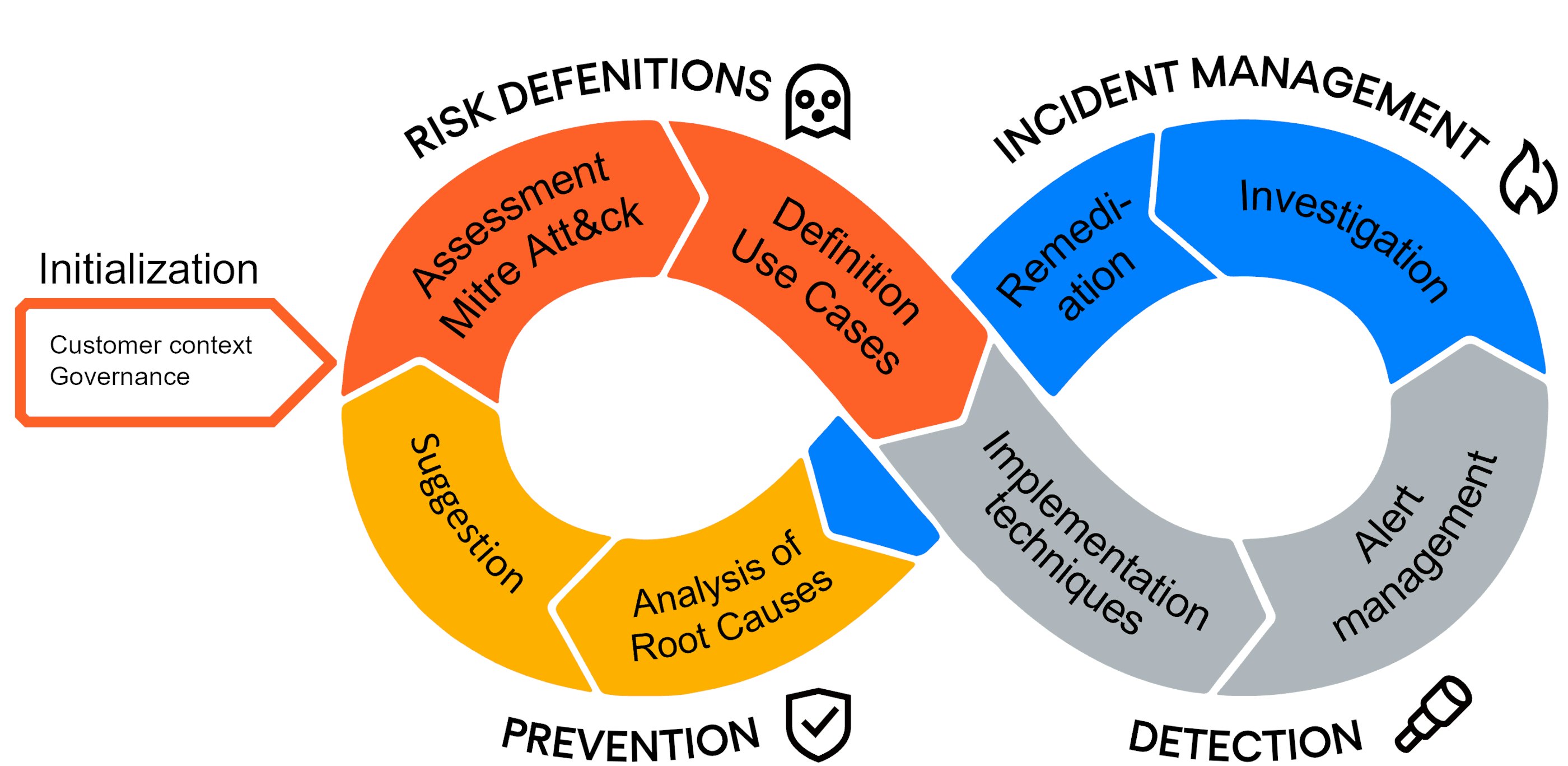

Il processo di lavoro di Nomios SOC è agile e iterativo.

Questo modello agile è il pilastro del nostro approccio alla sicurezza operativa. Regola la qualità della nostra offerta attraverso la prioritizzazione iterativa dei suoi rischi, l'implementazione pragmatica e totale dei suoi casi d'uso e la valorizzazione delle infrastrutture esistenti in un processo di miglioramento continuo. L'approccio basato sul rischio è la spina dorsale del servizio. Rivalutiamo i rischi ad ogni iterazione dell'approccio agile.

1. Fase di inizializzazione

L'inizializzazione del servizio consente a Nomios di conoscere il contesto tecnico, funzionale e organizzativo. Questa scoperta del vostro ambiente e delle vostre specificità avviene attraverso workshop che riguardano la vostra organizzazione e il personale con cui il SOC lavorerà.

Questa fase ci permette anche di inquadrare la governance del servizio con le versioni finali del Contratto di servizio, del Piano di garanzia della qualità e del Piano di garanzia della sicurezza.

2. Fase di valutazione

Analisi del rischio informatico basata sul modello Mitre Att&ck:

- Valutazione del rischio esterno, basata su molteplici fonti di intelligence sulle minacce informatiche. Qualificazione dei rischi reali per l'organizzazione.

- Difese interne: analisi della sua situazione di sicurezza interna, comprese le politiche, gli strumenti di sicurezza e la struttura organizzativa.

- Consolidamento: l'incrocio di tutti questi dati permetterà di evidenziare le tecniche più a rischio per la sua organizzazione e quindi di definire le priorità nelle azioni da intraprendere.

3. Fase di rilevamento

Questa fase consiste nell'implementazione tecnica dei casi d'uso nei componenti di sicurezza esistenti: SIEM/XDR, EDR, NDR e SOAR.

4. Fase di gestione degli incidenti

Dopo aver arricchito gli avvisi (indagini, sandbox), la correlazione degli indicatori e la storia degli avvisi conosciuti dal SOC consentono di affinare la criticità dell'avviso per qualificarlo come incidente.

5. Fase di prevenzione

Analisi e consolidamento mensile degli incidenti per evidenziare quelli ricorrenti. La rivalutazione dei rischi di Mitre Att&ck e la ricerca delle cause profonde ci permettono di proporre piani di miglioramento ad ogni iterazione del processo.

Aiuta a ridurre la complessità e il costo del rilevamento delle minacce e della risposta agli incidenti.

Avere un SOC gestito dedicato offre molteplici vantaggi alla sua organizzazione. Non si tratta solo di rilevare gli incidenti, ma anche di analizzare e di dare la caccia alle minacce in modo proattivo, per aiutare a prevenire gli attacchi in primo luogo. Scopra i vantaggi unici del nostro servizio SOC gestito.

- Monitoraggio della sicurezza delle minacce informatiche avanzate su reti, ambienti on-premise, cloud pubblici, applicazioni SaaS ed endpoint.

- Gli analisti del SOC di Nomios identificano e convalidano le minacce, collaborando con il suo team di risposta agli incidenti per guidare, automatizzare la risposta e la riparazione.

- Rileva le minacce emergenti e in evoluzione con un'intelligence sulle minacce costantemente aggiornata.

- Tutti i vantaggi di un SOC controllando i costi, la complessità e l'investimento di tempo di un'operazione interna.

- Una moderna piattaforma di sicurezza combina strumenti qualitativi avanzati basati su algoritmi di machine learning, strumenti di data mining e simulazioni con approcci tradizionali di interrogazione e consultazione dei dati.

- Le architetture di sicurezza statiche sono obsolete e inefficienti. La nostra architettura di sicurezza adattiva è in grado di prevenire, rilevare, reagire e prevedere.

Monitoraggio completo della sicurezza 24x7

Risponde alle minacce più velocemente

Tiene d'occhio le minacce più recenti

Controllo del budget del SOC

Analisi avanzata e apprendimento automatico

Adottare un'architettura di sicurezza adattiva

Individui nominati per ogni cliente e una forte stabilità del team

Responsabile della fornitura di servizi

Questa persona gestisce gli indicatori di qualità e le risorse umane. Il service delivery manager funge da collegamento tra il cliente e i team tecnici, per seguire le varie richieste di sviluppo.

Ingegneri e analisti della sicurezza

Nomios ha scelto di automatizzare le azioni degli analisti di livello 1 (triage, arricchimento) per concentrare le risorse umane e le competenze su azioni ad alto valore aggiunto e non su azioni ripetitive che sono fonte di insoddisfazione per gli analisti, con conseguente elevato turnover.

Responsabile SOC

Supervisiona l'attività del team SOC. Gestisce il processo di escalation ed esamina i rapporti sugli incidenti. Sviluppa ed esegue il piano di comunicazione di crisi al CISO e ad altri stakeholder. Esegue i rapporti di conformità e supporta il processo di audit. Misura le metriche di performance del SOC e comunica il valore delle operazioni di sicurezza ai leader aziendali. Assiste inoltre i team di sviluppo nella definizione di nuovi progetti di sviluppo della sicurezza.

Contatta i nostri esperti di sicurezza

Il nostro team è disponibile per una rapida telefonata o videochiamata. Contattaci per illustrarci le tue sfide di sicurezza o i tuoi prossimi progetti IT. Siamo qui per aiutarti.